Разработка

и апробация проведения демо-экзамена по ПМ 01 для специальности 09.02.02

«Компьютерные сети» по стандартам WS

Козырева Л.В преподаватель ГПОУ ЯО

Ярославский градостроительный колледж

Студенты колледжей в качестве

выпускной квалификационной работы будут сдавать демонстрационный экзамен по

стандартам «WorldSkills

Russia». Соответствующие изменения внесены Министерством образования и науки РФ

в Порядок проведения государственной итоговой аттестации по

образовательным программам среднего профессионального образования.

Демонстрационный экзамен проводится с

целью определения у студентов и выпускников уровня знаний, умений, навыков,

позволяющих вести профессиональную деятельность в определенной сфере и (или)

выполнять работу по конкретным профессии или специальности в соответствии со

стандартами WorldSkills

Russia.

Выпускники, прошедшие аттестационные

испытания в формате демонстрационного экзамена получают возможность:

а) подтвердить свою квалификацию в

соответствии с требованиями международных стандартов WorldSkills

Russia без прохождения дополнительных аттестационных испытаний,

б) подтвердить свою квалификацию по

отдельным профессиональным модулям, востребованным предприятиями-работодателями

и получить предложение о трудоустройстве на этапе выпуска из образовательной

организации,

в) получить документ, подтверждающий

квалификацию, признаваемый предприятиями, осуществляющими деятельность в

соответствии со стандартами WorldSkills

Russia.

Обязательные

условия для проведения демонстрационного экзамена по стандартам WS

Контрольно-измерительные материалы,

оценочные средства для проведения демонстрационного экзамена по стандартам WorldSkills

Russia году используются контрольно-измерительные материалы и инфраструктурные

листы, разработанные экспертами WorldSkills

на основе конкурсных заданий и критериев оценки Финала Национального чемпионата

«Молодые профессионалы»

Контрольно-измерительные материалы

(задания, оценочные средства) и инфраструктурные листы экзамена являются

едиными для всех лиц, сдающих демонстрационный экзамен по стандартам

WorldSkills в профессиональных образовательных организациях Российской

Федерации

Задания должны содержать все модули

заданий Финала Национального чемпионата «Молодые профессионалы» (WorldSkills

Russia) и должны сопровождаться схемой начисления баллов, составленной согласно

требованиям технического описания, а также подробным описанием критериев оценки

выполнения заданий.

Критерии

оценки

Выполненные

конкурсные задания оцениваются в соответствии с регламентами начисления баллов.

Каждый

критерий подразделяется на один или несколько cубкритериев.

А

субкритерий подразделяется на

несколько Аспектов, за которые начисляются баллы.

Аспекты оценки могут быть либо

субъективными, либо объективными. Критерии

составляются таким образом, чтобы максимально точно и корректно измерить

уровень владения навыками и знаниями.

Оценка объективных показателей

Объективные аспект–измеряемые. Они оцениваются

группой из 3-х экспертов. Объективные аспекты по сути могут быть бинарными или

дискретными

Бинарные аспекты подразумевают оценку

«да» или «нет».

Дискретные аспекты имеют условия

частичного выполнения

Оценка должна заключаться в

однозначном определении выполнения либо невыполнения / частичного выполнения

каждого объективного аспекта в соответствие с информацией в бланке оценки;

Оценка субъективных показателей

Субъективные

аспекты не измеряемые (например, «красиво», «эстетично», «вкусно»,

«профессионально» и т.п.). Оценка производится группой из 3 (трех) экспертов

после завершения процедуры оценки субъективных критериев;

Вес аспектов для всех модулей задания

не может превышать 100 баллов

Оформление

результатов экзамена

Баллы и оценки, выставленные членами

Экспертной группы, переносятся из рукописных оценочных ведомостей в систему CIS

по мере осуществления процедуры оценки. После выставления оценок и/или баллов

во все оценочные ведомости, запись о выставленных оценках в системе CIS

блокируется.

Государственная итоговая аттестация в

форме демонстрационного экзамена –это не только отработка технологии проведения

перспективной формы аттестации, но и возможность апробации единых оценочных

средств и процедур оценки качества подготовки кадров для экономики региона с

использованием стандартов WorldSkills.

Это расширение экспертного сообщества:

оценку выпускникам на квалификационных испытаниях наряду с представителями

работодателей дают сертифицированные эксперты WorldSkills

Список

литературы

1. Методика

организации и проведения демонстрационного экзамена по стандартам WSR.//

Приложение No1 к приказу Союза «Агентство развития профессиональных сообществ и

рабочих кадров «WSR» от «30» ноября2016 г.NoПО/19. –М.–18

2. Павлова

О.А.Демонстрационный экзамен: приоритеты образовательной политики в СПОи новая

реальность для образовательных организаций. //Дополнительное профессиональное

образование в стране и мире. –2016. –No 5–6 (27–28).

Экзамен «Компьютерные сети»

17.04.2020.

Тест. Прочее, Прочее

Внимание! Все тесты в этом разделе разработаны пользователями сайта для собственного

использования.

Администрация сайта не

проверяет возможные ошибки,

которые могут встретиться в тестах.

Экзаменационный тест проводится по предмету «Компьютерные сеть »

Список вопросов теста

Вопрос 1

Выберите не существующую разновидности сетевых адаптеров

Варианты ответов

- Беспроводной

- Кабельный

- Оптоволоконный

- Медный

Вопрос 2

Назовите программу которая позволяет выявлять последовательность шлюзов, через которые проходит IP-пакет на пути к пункту своего назначения

Варианты ответов

- tracert

- ping

- ping-tracert

Вопрос 3

Утилита которая служит для принудительного вызова ответа конкретной машины

Варианты ответов

- tracert

- ping

- tracert-ping

Вопрос 4

Специальный компьютер, как правило, с более высокой мощностью/произодительностью, для выполнения определенных задач

Варианты ответов

- Клиент

- Сервер

- ПК компьютер

Вопрос 5

Аппаратный или программный компонент вычислительной системы, посылающий запросы серверу.

Варианты ответов

- Пользователь

- Супер-компьютер

- Клие́нт

Вопрос 6

Для 42 хостов, наименьшей подсетью будет блок из

Варианты ответов

- 64 адресов

- 42 адресов

- 45 адресов

Вопрос 7

Для 10 хостов, наименьшей подсетью будет блок из

Варианты ответов

- 14 адресов

- 16 адресов

- 8 адресов

Вопрос 8

Для хранения файлов, предназначенных для общего доступа пользователей сети, используется

Варианты ответов

- файл-сервер

- клиент-сервер

- коммутатор

Вопрос 9

Транспортный протокол (TCP) — обеспечивает:

Варианты ответов

- доставку информации от компьютера-отправителя к компьютеру-получателю

- прием, передачу и выдачу одного сеанса связи

- разбиение файлов на IP-пакеты и сборку файлов

Вопрос 10

Протокол маршрутизации (IP) обеспечивает:

Варианты ответов

- управление аппаратурой передачи данных и каналов связи

- доставку информации от компьютера-отправителя к компьютеру-получателю

- сохранение параметров связи в компьютерной сети

Вопрос 11

Модем обеспечивает

Варианты ответов

- усиление аналогового сигнала

- преобразование двоичного кода в аналоговый сигнал и обратно

- преобразование аналогового сигнала в двоичный код

Вопрос 12

Конфликтом называется

Варианты ответов

- ситуация, при которой две или более станции «одновременно» бездействуют

- ситуация, при которой сервер и рабочая станция «одновременно» пытаются захватить линию

- ситуация, при которой две или более станции «одновременно» пытаются захватить линию

Вопрос 13

Коммуникационный протокол описывающий формат пакета данных называется

Варианты ответов

- IP

- UPD

- TCP|IP

Вопрос 14

Процесс передачи данных с одного ПК на другой ПК, когда эти ПК находятся в разных сетях

Варианты ответов

- Маршрутизация

- Коммутация

- Идентификация

Вопрос 15

Какие способы маршрутизации существуют

Варианты ответов

- централизованная, распределенная, смешанная

- прямая, косвенная, смешанная

- прямая, децентрализованная, центральная

Вопрос 16

Узел сети, с помощью которого соединяются две сети построенные по одинаковой технологии

Варианты ответов

- шлюз

- мультиплексор

- мост

Вопрос 17

Компьютер, подключённый к Интернету, обязательно должен иметь

Варианты ответов

- Web – сайт

- брандмауэр

- IP – адрес

Вопрос 18

Коммутация – это

Варианты ответов

- процесс соединения абонентов коммуникационной сети через транзитные узлы

- последовательность маршрутизаторов, которые должен пройти пакет от отправителя до пункта назначения

- процесс передачи данных с одного ПК на другой ПК, когда эти ПК находятся в разных сетях

Вопрос 19

Программа, взаимодействующая с сетевым адаптером называется

Варианты ответов

- сетевой адаптер

- сетевой драйвер

- мультиплексор

Вопрос 20

Информация в компьютерных сетях передается по каналам связи в виде отдельных

Варианты ответов

- пакетов

- данных

- сообщений

Вопрос 21

Какой подуровень используется если в среде передачи данных находится несколько компьютеров и других устройств

Варианты ответов

- MAC (Media Access Control)

- DHCP (Dynamic Host Configuration Protoco

- DHCP Release

Вопрос 22

Способы назначения IP-адресов

Варианты ответов

- Вручную

- Автоматически

- Комбинированный

Вопрос 23

Вид маршрутизации, при котором маршруты указываются в явном виде при конфигурации маршрутизатора.

Варианты ответов

- Динамическая маршрутизация

- Статическая маршрутизация

- Комбинированная маршрутизация

Вопрос 24

Таблица содержит информацию, на основе которой маршрутизатор принимает решение о дальнейшей пересылке пакетов

Варианты ответов

- Таблица координации

- Таблица коммутации

- Таблица маршрутизации

Вопрос 25

Согласно стандарту коммуникационной модели ISO, коммуникационная сеть подразделяется на следующие основные уровни. Выполни соответствия

1.

Физический уровень

2.

Уровень (связывания) данных

3.

Сетевой уровень

4.

Транспортный уровень

5.

Уровень сеанса

6.

Уровень презентаций

7.

Уровень приложений

Варианты ответов

- механические и электрические устройства для передачи сигналов. Самый нижний уровень сетевой коммуникации. Включает сетевое оборудование — сетевые кабели, разъемы, концентраторы и т.д.

- обрабатывает фреймы (frames), или части пакетов фиксированной длины, включая обнаружение ошибок и восстановление после ошибок на физическом уровне.

- обеспечивает соединение и маршрутизацию пакетов в коммуникационной сети, включая обработку адресов исходящих пакетов, декодирование адресов входящих пакетов и поддержку информации для маршрутизации для соответствующего ответа для изменения уровней загрузки

- отвечает за сетевой доступ нижнего уровня и за передачу сообщений между клиентами, включая разделение сообщений на пакеты, сопровождение порядка пакетов, поток управления и генерацию физических адресов.

- реализует сеансы (sessions), или протоколы коммуникации между процессами.

- инкапсулирует различие в форматах между различными системами в сети, включая преобразования символов и полудуплексную (дуплексную) связь (эхо-вывод).

- самый высокий уровень модели сетевых протоколов. Взаимодействует непосредственно с запросами на передачу файлов пользовательского уровня, протоколами удаленных входов и передачи электронной почты, а также со схемами распределенных баз данных

Вопрос 26

Виртуальная локальная сеть, позволяющая делить 1 физическую сеть на некоторое количество других логических сетей, которые работают вне зависимости друг от друга.

Варианты ответов

- Virtual local area network (VLAN)

- Access Control List (ACL)

- ICMP (Internet Control Message Protocol)

Вопрос 27

Механизм деления сеть на подсети с разной маской получил название

Варианты ответов

- Interface List

- VLSM (Variable Length Subnet Mask)

- Network Destination

Вопрос 28

Какой из сетевых подуровней стандарта IEEE 802 определяет конфигурацию LAN и метод доступа к среде передачи данных

Варианты ответов

- передача физических сигналов PS

- управление доступом к передающей среде МАС

- управление логическим каналом LLC

Вопрос 29

Какие способы передачи данных используются в современных

компьютерных сетях

Варианты ответов

- коммутация пакетов

- коммутация сообщений

- коммутация каналов

Вопрос 30

Какой стандарт является основой для построения беспроводных локальных сетей WLAN

Варианты ответов

- 802.11

- 802.10

- 802.16

Вопрос 31

Установите соответствие между понятием и определением

1.

сервер

2.

администратор сети

3.

топология

Варианты ответов

- способ соединения компьютеров в сеть

- человек, обладающий всеми полномочиями для управления компьютерами, пользователями и ресурсами в сети

- специально выделенный высокопроизводительный компьютер, оснащённый соответствующим программным обеспечением, централизованно управляющий работой сети или предоставляющий другим компьютерам сети свои ресурсы

Вопрос 32

Какая топология является пассивной

Варианты ответов

- шина

- звезда

- кольцо

Вопрос 33

Для чего предназначен толстый коаксиальный кабель

Варианты ответов

- только для соединения концентраторов

- прокладки магистральных кабельных линий

- проводки внутри перекрытий и стен

Вопрос 34

На каком уровне осуществляется управление очередностью передачи данных и их приоритетом

Варианты ответов

- сеансовом

- транспортном

- канальном

Вопрос 35

В чем состоит основное назначение локальной сети

Варианты ответов

- ускорение работы компьютеров

- повышение надежности компьютеров

- совместное использование сетевых ресурсов

Вопрос 36

Какова основная цель настройки параметров сетевых ОС

Варианты ответов

- согласование форматов пакетов, передаваемых по сети

- повышение производительности сети

- устранение проблем в системе защиты информации

Вопрос 37

Функции каких уровней модели OSI выполняет драйвер сетевого адаптера

Варианты ответов

- канального и сетевого

- физического и канального

- сетевого и транспортного

Вопрос 38

Последовательность маршрутизаторов, которые должен пройти пакет от отправителя до пункта назначения

Варианты ответов

- Маршрут

- Магистраль

- Путь

Вопрос 39

Какие отличия от модели ISO/ OSI имеет сеть INTERNET

Варианты ответов

- на физическом уровне применяются только проводные линии связи

- применяются специальные методы кодирования физических сигналов

- число сетевых уровней уменьшается до 5

Вопрос 40

Какие линии связи имеют высокую пропускную способность и помехозащищенность

Варианты ответов

- ВОЛС

- спутниковый канал

- коаксиальный кабель

Образец задания для демонстрационного экзамена по комплекту оценочной

документации

Описание задания

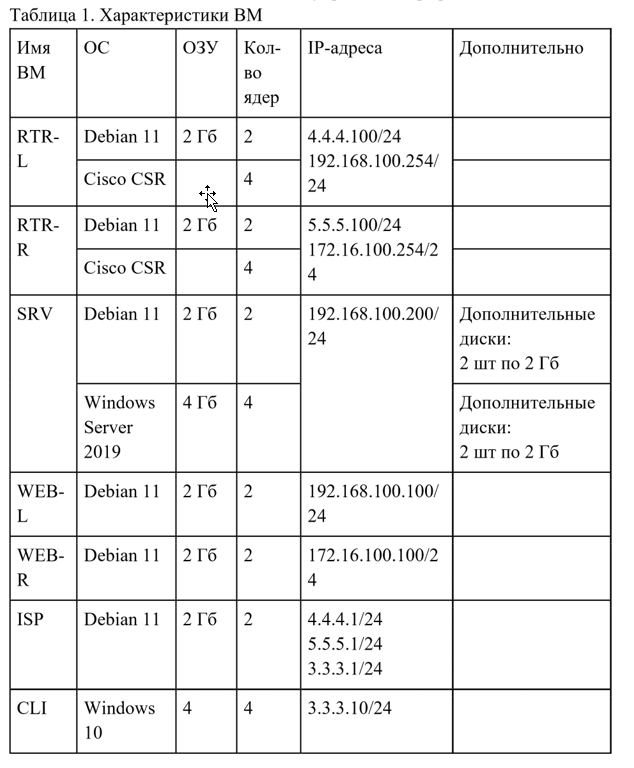

Виртуальные машины и коммутация

Необходимо выполнить создание и базовую конфигурацию виртуальных машин.

- На основе предоставленных ВМ или шаблонов ВМ создайте отсутствующие виртуальные машины в соответствии со схемой.

- Характеристики ВМ установите в соответствии с Таблицей 1;

- Коммутацию (если таковая не выполнена) выполните в соответствии со схемой сети.

- Имена хостов в созданных ВМ должны быть установлены в соответствии со схемой.

- Адресация должна быть выполнена в соответствии с Таблицей 1;

- Обеспечьте ВМ дополнительными дисками, если таковое необходимо в соответствии с Таблицей 1.

Сетевая связность

В рамках данного модуля требуется обеспечить сетевую связность между

регионами работы приложения, а также обеспечить выход ВМ в имитируемую

сеть “Интернет”.

- Сети, подключенные к ISP, считаются внешними:

- Запрещено прямое попадание трафика из внутренних сетей во внешние и наоборот;

- Платформы контроля трафика, установленные на границах регионов, должны выполнять трансляцию трафика, идущего из соответствующих внутренних сетей во внешние сети стенда и в сеть Интернет.

- Трансляция исходящих адресов производится в адрес платформы, расположенный во внешней сети.

- Между платформами должен быть установлен защищенный туннель, позволяющий осуществлять связь между регионами с применением внутренних адресов.

- Трафик, проходящий по данному туннелю, должен быть защищен:

- Платформа ISP не должна иметь возможности просматривать содержимое пакетов, идущих из одной внутренней сети в другую.

- Туннель должен позволять защищенное взаимодействие между платформами управления трафиком по их внутренним адресам

- Взаимодействие по внешним адресам должно происходит без применения туннеля и шифрования.

- Трафик, идущий по туннелю между регионами по внутренним адресам, не должен транслироваться.

- Трафик, проходящий по данному туннелю, должен быть защищен:

- Платформа управления трафиком RTR-L выполняет контроль входящего трафика согласно следующим правилам:

- Разрешаются подключения к портам DNS, HTTP и HTTPS для всех клиентов;

- Порты необходимо для работы настраиваемых служб

- Разрешается работа выбранного протокола организации защищенной связи;

- Разрешение портов должно быть выполнено по принципу “необходимо и достаточно”

- Разрешается работа протоколов ICMP;

- Разрешается работа протокола SSH;

- Прочие подключения запрещены;

- Для обращений в платформам со стороны хостов, находящихся внутри регионов, ограничений быть не должно;

- Разрешаются подключения к портам DNS, HTTP и HTTPS для всех клиентов;

- Платформа управления трафиком RTR-R выполняет контроль входящего трафика согласно следующим правилам:

- Разрешаются подключения к портам HTTP и HTTPS для всех клиентов;

- Порты необходимо для работы настраиваемых служб

- Разрешается работа выбранного протокола организации защищенной связи;

- Разрешение портов должно быть выполнено по принципу “необходимо и достаточно”

- Разрешается работа протоколов ICMP;

- Разрешается работа протокола SSH;

- Прочие подключения запрещены;

- Для обращений в платформам со стороны хостов, находящихся внутри регионов, ограничений быть не должно;

- Разрешаются подключения к портам HTTP и HTTPS для всех клиентов;

- Обеспечьте настройку служб SSH региона Left:

- Подключения со стороны внешних сетей по протоколу к платформе управления трафиком RTR-L на порт 2222 должны быть перенаправлены на ВМ Web-L;

- Подключения со стороны внешних сетей по протоколу к платформе управления трафиком RTR-R на порт 2244 должны быть перенаправлены на ВМ Web-R;

Инфраструктурные службы

В рамках данного модуля необходимо настроить основные инфраструктурные службы и настроить представленные ВМ на применение этих служб для всех основных функций.

- Выполните настройку первого уровня DNS-системы стенда:

- Используется ВМ ISP;

- Обслуживается зона demo.wsr.

- Наполнение зоны должно быть реализовано в соответствии с Таблицей 2;

- Сервер делегирует зону int.demo.wsr на SRV;

- Поскольку SRV находится во внутренней сети западного региона, делегирование происходит на внешний адрес маршрутизатора данного региона.

- Маршрутизатор региона должен транслировать соответствующие порты DNS-службы в порты сервера SRV.

- Внешний клиент CLI должен использовать DNS-службу, развернутую на ISP, по умолчанию;

- Выполните настройку второго уровня DNS-системы стенда;

- Используется ВМ SRV;

- Обслуживается зона int.demo.wsr;

- Наполнение зоны должно быть реализовано в соответствии с Таблицей 2;

- Обслуживаются обратные зоны для внутренних адресов регионов

- Имена для разрешения обратных записей следует брать из Таблицы 2;

- Сервер принимает рекурсивные запросы, исходящие от адресов внутренних регионов;

- Обслуживание клиентов(внешних и внутренних), обращающихся к зоне int.demo.wsr, должно производиться без каких-либо ограничений по адресу источника;

- Внутренние хосты регионов (равно как и платформы управления трафиком) должны использовать данную DNS-службу для разрешения всех запросов имен;

- Выполните настройку первого уровня системы синхронизации времени:

- Используется сервер ISP.

- Сервер считает собственный источник времени верным, stratum=4;

- Сервер допускает подключение только через внешний адрес соответствующей платформы управления трафиком;

- Подразумевается обращение SRV для синхронизации времени;

- Клиент CLI должен использовать службу времени ISP;

- Выполните конфигурацию службы второго уровня времени на SRV.

- Сервер синхронизирует время с хостом ISP;

- Синхронизация с другими источникам запрещена;

- Сервер должен допускать обращения внутренних хостов регионов, в том числе и платформ управления трафиком, для синхронизации времени;

- Все внутренние хосты(в том числе и платформы управления трафиком) должны синхронизировать свое время с SRV;

- Сервер синхронизирует время с хостом ISP;

- Реализуйте файловый SMB-сервер на базе SRV

- Сервер должен предоставлять доступ для обмена файлами серверам WEB-L и WEB-R;

- Сервер, в зависимости от ОС, использует следующие каталоги для хранения файлов:

- /mnt/storage для система на базе Linux;

- Диск R: для систем на базе Windows;

- Хранение файлов осуществляется на диске (смонтированном по указанным выше адресам), реализованном по технологии RAID типа “Зеркало”;

- Сервера WEB-L и WEB-R должны использовать службу, настроенную на SRV, для обмена файлами между собой:

- Служба файлового обмена должна позволять монтирование в виде стандартного каталога Linux;

- Разделяемый каталог должен быть смонтирован по адресу /opt/share;

- Каталог должен позволять удалять и создавать файлы в нем для всех пользователей;

- Служба файлового обмена должна позволять монтирование в виде стандартного каталога Linux;

- Выполните настройку центра сертификации на базе SRV:

- В случае применения решения на базе Linux используется центр сертификации типа OpenSSL и располагается по адресу /var/ca;

- Выдаваемые сертификаты должны иметь срок жизни не менее 500 дней;

- Параметры выдаваемых сертификатов:

- Страна RU;

- Организация DEMO.WSR;

- Прочие поля (за исключением CN) должны быть пусты;

Инфраструктура веб-приложения

Данный блок подразумевает установку и настройку доступа к веб-приложению, выполненному в формате контейнера Docker.

- Образ Docker (содержащий веб-приложение) расположен на ISO-образе дополнительных материалов;

- Выполните установку приложения AppDocker0;

- Пакеты для установки Docker расположены на дополнительном ISO-образе;

- Инструкция по работе с приложением расположена на дополнительном ISO-образе;

- Необходимо реализовать следующую инфраструктуру приложения.

- Клиентом приложения является CLI (браузер Edge);

- Хостинг приложения осуществляется на ВМ WEB-L и WEB-R;

- Доступ к приложению осуществляется по DNS-имени www.demo.wsr;

- Имя должно разрешаться во “внешние” адреса ВМ управления трафиком в обоих регионах;

- При необходимости, для доступа к к приложению допускается реализовать реверс-прокси или трансляцию портов;

- Доступ к приложению должен быть защищен с применением технологии TLS;

- Необходимо обеспечить корректное доверие сертификату сайта, без применения “исключений” и подобных механизмов;

- Незащищенное соединение должно переводиться на защищенный канал автоматически;

- Необходимо обеспечить отказоустойчивость приложения;

- Сайт должен продолжать обслуживание (с задержкой не более 25 секунд) в следующих сценариях:

- Отказ одной из ВМ Web

- Отказ одной из ВМ управления трафиком.

- Сайт должен продолжать обслуживание (с задержкой не более 25 секунд) в следующих сценариях:

ссылка на оригинал задания:

https://cdn.dp.worldskills.ru/esatk-prod/public_files/3452e3a5-d95b-4a3b-9a12-35e4bf991280-62d2325bc9e62929ba7e192fed6d6036.pdf

Министерство образования Сахалинской области

Государственное бюджетное профессиональное образовательное учреждение

«Сахалинский индустриальный техникум»

|

СОГЛАСОВАНО Методическим объединением мастеров Производственного обучения И преподавателей Профессионального цикла Протокол №___ от ___________ 20__ г. Руководитель МО ______________________Т.Г.Балковая |

УТВЕРЖДАЮ Заместитель директора по УПР _______________________ «_________»_________________20__ г. |

ЭКЗАМЕНАЦИОННЫЙ МАТЕРИАЛ

МДК.01.01. Компьютерные сети

по специальности СПО

09.02.06 Сетевое и системное администрирование

г. Оха

2021 год

Организация разработчик: Государственное бюджетное профессиональное образовательное учреждение «Сахалинский индустриальный техникум»

Разработчики:

Линчевский А.С. — преподаватель профессионального цикла ГБПОУ «Сахалинский индустриальный техникум»

Вопросы на экзамен МДК.01.01. Компьютерные сети

-

Классификация компьютерных сетей.

-

Модель взаимодействия открытых систем. Уровни модели OSI.

-

Методы защиты информации от ошибок. Классификация помехоустойчивых кодов

-

Помехоустойчивое кодирование. Кодирование с контролем четности

-

Помехоустойчивое кодирование. Код Хэмминга

-

Использование обратной связи. Основные термины.

-

Система с информационной обратной связью.

-

Система с решающей обратной связью.

-

Понятие коммутации. Коммутация каналов.

-

Понятие коммутации. Коммутация сообщений.

-

Понятие коммутации. Коммутация пакетов.

-

Способ передачи пакетов в сетях.

-

Протоколы. Стандартные стеки коммуникационных протоколов.

-

Стек протоколов TCP/IP.

-

Классы IP-адресов. Особые IP-адреса.

-

Стек протоколов IPX/SPX.

-

Семейство сетевых технологий Ethernet. Принцип работы Ethernet.

-

Принцип работы Ethernet. Взаимодействие на подуровнях LLC и MAC.

-

Характеристики физической среды передачи данных.

-

Коаксиальный кабель. Конструкция и характеристики.

-

Витая пара. Конструкция и характеристики.

-

Стандарты беспроводных сетей

-

Основные режимы работы беспроводных сетей

-

Область применения сетей Wi-Fi. Примеры использования.

Практические задания на экзамен МДК.01.01. Компьютерные сети

-

Беспроводные адаптеры. Подключение, настройка на примере Wi-Fi адаптера TP-LINK TL-WN821N (USB). Соединение компьютеров с помощью беспроводных адаптеров в режиме AD-HOC в соответствии с заданием. Организация общего доступа к сетевым ресурсам.

-

Беспроводные адаптеры. Подключение, настройка на примере Wi-Fi адаптера TP-LINK TL-WN722N (USB). Соединение компьютеров с помощью беспроводных адаптеров в режиме AD-HOC в соответствии с заданием. Организация общего доступа к сетевым ресурсам.

-

Беспроводные адаптеры. Подключение, настройка на примере Wi-Fi адаптера TP-LINK TL-WN881ND (PCI-E). Соединение компьютеров с помощью беспроводных адаптеров в режиме AD-HOC в соответствии с заданием. Организация общего доступа к сетевым ресурсам.

-

Беспроводные адаптеры. Подключение, настройка на примере Wi-Fi адаптера D-Link DWA-582 (PCI-E). Соединение компьютеров с помощью беспроводных адаптеров в режиме AD-HOC в соответствии с заданием. Организация общего доступа к сетевым ресурсам.

-

Беспроводные точки доступа. Подключение, настройка на примере точки доступа D-Link DAP-1360U в соответствии с заданием. Режим Access Point . Организация общего доступа к сетевым ресурсам.

-

Беспроводные точки доступа. Подключение, настройка на примере точки доступа D-Link DAP-3410 в соответствии с заданием. Режим Access Point. Организация общего доступа к сетевым ресурсам.

-

Беспроводные роутеры. Подключение, настройка на примере Wi-Fi роутера D-Link DIR-615S в соответствии с заданием. Режим Access Point. Организация общего доступа к сетевым ресурсам.

-

Беспроводные роутеры. Подключение, настройка на примере Wi-Fi роутера D-Link DIR-620S в соответствии с заданием. Режим Access Point. Организация общего доступа к сетевым ресурсам.

-

Беспроводные роутеры. Подключение, настройка на примере Wi-Fi роутера D-Link DIR-878 в соответствии с заданием. Режим Access Point. Организация общего доступа к сетевым ресурсам.

-

Беспроводные роутеры. Подключение, настройка на примере Wi-Fi роутера D-Link DIR-822 в соответствии с заданием. Режим Access Point. Организация общего доступа к сетевым ресурсам.

-

Беспроводные точки доступа. Подключение, настройка на примере точки доступа D-Link DAP-1360U в соответствии с заданием. Режим Infrastructure. Организация общего доступа к сетевым ресурсам.

-

Беспроводные точки доступа. Подключение, настройка на примере точки доступа D-Link DAP-3410 в соответствии с заданием. Режим Infrastructure. Организация общего доступа к сетевым ресурсам.

-

Беспроводные роутеры. Подключение, настройка на примере Wi-Fi роутера D-Link DIR-615S в соответствии с заданием. Режим Infrastructure. Организация общего доступа к сетевым ресурсам.

-

Беспроводные роутеры. Подключение, настройка на примере Wi-Fi роутера D-Link DIR-620S в соответствии с заданием. Режим Infrastructure. Организация общего доступа к сетевым ресурсам.

-

Беспроводные роутеры. Подключение, настройка на примере Wi-Fi роутера D-Link DIR-878 в соответствии с заданием. Режим Infrastructure. Организация общего доступа к сетевым ресурсам.

-

Беспроводные роутеры. Подключение, настройка на примере Wi-Fi роутера D-Link DIR-822 в соответствии с заданием. Режим Infrastructure. Организация общего доступа к сетевым ресурсам

-

Методика работы с кабелями типа «витая пара». Кроссирование. Соединение компьютеров с помощью сетевых адаптеров в соответствии с заданием. Организация общего доступа к сетевым ресурсам.

Необходимо разработать скрипт, который:

1) Создаст пользователей user1-10 с паролями Passw0rd 1-10

a. Домашний каталог /home/user1-10

b. Оболочка по умолчанию /bin/dash

c. Доступ по ssh без ключа от каждого пользователя к каждому (требует установки ssh)

2) Скопировать в домашние каталоги пользователей файлы /etc/passwd и /etc/groups

3) Для каждого пользователя создать структуру каталогов dir1-dir2-dir3,dir4

4) Разместить в dir1 скрипт который каждую минуту в течении 10 минут записывает в файл time.txt текущую дату и время и состояние любой службы посредством systemctl

Итоги работы

1) 4 скрипта в текстовом виде

2) Файл с результатами в виде скриншотов процесс выполнения скрипта и результат его работы

3) Оценка будет по 100 бальной шкале

a. Скрипт 1 30 баллов

b. Скрипт 2 10 баллов

c. Скрипт 3 20 баллов

d. Скрипт 4 30 баллов

e. 10 баллов судейская оценка за качество работы.

Здание рассчитано на 1 час 40 минут времени

Время на прочтение

10 мин

Количество просмотров 16K

Продолжаем разбор заданий модуля Network чемпионата WorldSkills в компетенции «Сетевое и системное администрирование».

В статье будут рассмотрены следующие задания:

- На ВСЕХ устройствах создайте виртуальные интерфейсы, подынтерфейсы и интерфейсы типа петля. Назначьте IP-адреса в соответствии с топологией.

- Включите механизм SLAAC для выдачи IPv6-адресов в сети MNG на интерфейсе маршрутизатора RTR1;

- На виртуальных интерфейсах в ВЛВС 100 (MNG) на коммутаторах SW1, SW2, SW3 включите режим автоконфигурации IPv6;

- На ВСЕХ устройствах (кроме PC1 и WEB) вручную назначьте link-local адреса;

- На ВСЕХ коммутаторах отключите ВСЕ неиспользуемые в задании порты и переведите в VLAN 99;

- На коммутаторе SW1 включите блокировку на 1 минуту в случае двукратного неправильного ввода пароля в течение 30 секунд;

- Все устройства должны быть доступны для управления по протоколу SSH версии 2.

Топология сети на физическом уровне представлена на следующей схеме:

Топология сети на канальном уровне представлена на следующей схеме:

Топология сети на сетевом уровне представлена на следующей схеме:

Пример решения всех заданий, можно посмотреть в видео формате.

Ниже представлена предварительная настройка коммутаторов:

Настройка IPv6 адресации, включение механизма SLAAC:

Настройка SSH версии 2:

Предварительная настройка

Перед выполнением вышеуказанных заданий стоит настроить базовую коммутацию на коммутаторах SW1-SW3, так как будет удобнее проверять в дальнейшем их настройки. Настройка коммутации будет подбробно описана в следующей статье, а пока будут определены лишь настройки.

Первым делом необходимо создать vlan’ы с номерами 99, 100 и 300 на всех коммутаторах:

SW1(config)#vlan 99

SW1(config-vlan)#exit

SW1(config)#vlan 100

SW1(config-vlan)#exit

SW1(config)#vlan 300

SW1(config-vlan)#exit

Следующим шагом будет перевод интерфейса g0/1 на SW1 в vlan с номером 300:

SW1(config)#interface gigabitEthernet 0/1

SW1(config-if)#switchport mode access

SW1(config-if)#switchport access vlan 300

SW1(config-if)#exit

Интерфейсы f0/1-2, f0/5-6, которые смотрят в сторону других коммутаторов, следует перевести в режим trunk:

SW1(config)#interface range fastEthernet 0/1-2, fastEthernet 0/5-6

SW1(config-if-range)#switchport trunk encapsulation dot1q

SW1(config-if-range)#switchport mode trunk

SW1(config-if-range)#exit

На комммутаторе SW2 в режиме trunk будут интерфейсы f0/1-4:

SW2(config)#interface range fastEthernet 0/1-4

SW2(config-if-range)#switchport trunk encapsulation dot1q

SW2(config-if-range)#switchport mode trunk

SW2(config-if-range)#exit

На комммутаторе SW3 в режиме trunk будут интерфейсы f0/3-6, g0/1:

SW3(config)#interface range fastEthernet 0/3-6, gigabitEthernet 0/1

SW3(config-if-range)#switchport trunk encapsulation dot1q

SW3(config-if-range)#switchport mode trunk

SW3(config-if-range)#exit

На данном этапе настройки коммутаторов будут позволять обмениваться тегированными пакетами, что потребуется для выполнения заданий.

1. На ВСЕХ устройствах создайте виртуальные интерфейсы, подынтерфейсы и интерфейсы типа петля. Назначьте IP-адреса в соответствии с топологией.

Первым будет настраиваться маршрутизатор BR1. Согласно топологии L3 здесь необходимо настроить интерфейс типа петля, он же loopback, под номером 101:

// Создание loopback

BR1(config)#interface loopback 101

// Назначение ipv4-адреса

BR1(config-if)#ip address 2.2.2.2 255.255.255.255

// Включение ipv6 на интерфейсе

BR1(config-if)#ipv6 enable

// Назначение ipv6-адреса

BR1(config-if)#ipv6 address 2001:B:A::1/64

// Выход из режима конфигурирования интерфейса

BR1(config-if)#exit

BR1(config)#

Чтобы проверить состояние созданного интерфейса можно использовать команду show ipv6 interface brief:

BR1#show ipv6 interface brief

...

Loopback101 [up/up]

FE80::2D0:97FF:FE94:5022 //link-local адрес

2001:B:A::1 //IPv6-адрес

...

BR1#

Здесь видно, что loopback активен, его состояние UP. Если посмотреть ниже, то можно увидеть два IPv6-адреса, хотя была использована только одна команда для установки IPv6-адреса. Дело в том, что FE80::2D0:97FF:FE94:5022 — это link-local адрес, который присваивается при включении ipv6 на интерфейсе командой ipv6 enable.

А для просмотра IPv4-адреса используется похожая команда:

BR1#show ip interface brief

...

Loopback101 2.2.2.2 YES manual up up

...

BR1#

Для BR1 сразу же стоит настроить интерфейс g0/0, здесь необходимо просто задать IPv6-адрес:

// Переход в режим конфигурирования интерфейса

BR1(config)#interface gigabitEthernet 0/0

// Включение интерфейса

BR1(config-if)#no shutdown

BR1(config-if)#ipv6 enable

BR1(config-if)#ipv6 address 2001:B:C::1/64

BR1(config-if)#exit

BR1(config)#

Проверять настройки можно той же командой show ipv6 interface brief:

BR1#show ipv6 interface brief

GigabitEthernet0/0 [up/up]

FE80::290:CFF:FE9D:4624 //link-local адрес

2001:B:C::1 //IPv6-адрес

...

Loopback101 [up/up]

FE80::2D0:97FF:FE94:5022 //link-local адрес

2001:B:A::1 //IPv6-адрес

Далее будет настроен маршрутизатор ISP. Здесь по заданию будет настроен loopback c номером 0, но кроме этого предпочтительнее настроить интерфейс g0/0, на котором должен быть адрес 30.30.30.1, по той причине, что в последующих заданиях ничего не будет сказано о настройке этих интерфейсов. Сначала настраивается loopback с номером 0:

ISP(config)#interface loopback 0

ISP(config-if)#ip address 8.8.8.8 255.255.255.255

ISP(config-if)#ipv6 enable

ISP(config-if)#ipv6 address 2001:A:C::1/64

ISP(config-if)#exit

ISP(config)#

Командой show ipv6 interface brief можно убедиться в правильности настойки интерфейса. Затем настраивается интерфейс g0/0:

BR1(config)#interface gigabitEthernet 0/0

BR1(config-if)#no shutdown

BR1(config-if)#ip address 30.30.30.1 255.255.255.252

BR1(config-if)#exit

BR1(config)#

Далее будет настроен маршрутизатор RTR1. Здесь так же нужно создать loopback под номером 100:

BR1(config)#interface loopback 100

BR1(config-if)#ip address 1.1.1.1 255.255.255.255

BR1(config-if)#ipv6 enable

BR1(config-if)#ipv6 address 2001:A:B::1/64

BR1(config-if)#exit

BR1(config)#

Также на RTR1 необходимо создать 2 виртуальных подынтерфейса для vlan’ов с номерами 100 и 300. Сделать это можно следующим образом.

Для начала следует включить физический интерфейс g0/1 командой no shutdown:

RTR1(config)#interface gigabitEthernet 0/1

RTR1(config-if)#no shutdown

RTR1(config-if)#exit

Затем создаются и настраиваются подынтерфейсы с номерами 100 и 300:

// Создание подынтерфейса с номером 100 и переход к его настройке

RTR1(config)#interface gigabitEthernet 0/1.100

// Установка инкапсуляции типа dot1q с номером vlan'a 100

RTR1(config-subif)#encapsulation dot1Q 100

RTR1(config-subif)#ipv6 enable

RTR1(config-subif)#ipv6 address 2001:100::1/64

RTR1(config-subif)#exit

// Создание подынтерфейса с номером 300 и переход к его настройке

RTR1(config)#interface gigabitEthernet 0/1.300

// Установка инкапсуляции типа dot1q с номером vlan'a 100

RTR1(config-subif)#encapsulation dot1Q 300

RTR1(config-subif)#ipv6 enable

RTR1(config-subif)#ipv6 address 2001:300::2/64

RTR1(config-subif)#exit

Номер подынтерфейса может отличаться от номера vlan’a, в котором он будет работать, но для удобства лучше использовать номер подынтерфейса, совпадающий с номером vlan’a. В случае установки типа инкапсуляции при настройке подынтерфейса, следует указывать номер, совпадающий с номером vlan’a. Так после команды encapsulation dot1Q 300 подынтерфейс будет пропускать только пакеты vlan’a с номером 300.

Заключительным в этом задании будет маршрутизатор RTR2. Соединение между SW1 и RTR2 должно быть в режиме access, интерфейс коммутатора будет пропускать в сторону RTR2 только пакеты, предназначенные для vlan’a с номером 300, об этом сказано в задании на топологии L2. Следовательно на маршрутизаторе RTR2 будет настраиваться только физический интерфейс без создания подынтерфейсов:

RTR2(config)#interface gigabitEthernet 0/1

RTR2(config-if)#no shutdown

RTR2(config-if)#ipv6 enable

RTR2(config-if)#ipv6 address 2001:300::3/64

RTR2(config-if)#exit

RTR2(config)#

Затем настраивается интерфейс g0/0:

BR1(config)#interface gigabitEthernet 0/0

BR1(config-if)#no shutdown

BR1(config-if)#ip address 30.30.30.2 255.255.255.252

BR1(config-if)#exit

BR1(config)#

На этом настройка интерфейсов маршрутизаторов по текущему заданию закончена. Настройка остальных интерфейсов будет осуществлена уже по мере выполнения следующих заданий.

a. Включите механизм SLAAC для выдачи IPv6-адресов в сети MNG на интерфейсе маршрутизатора RTR1

Механизм SLAAC включен по умолчанию. Единственное, что нужно сделать — это включить IPv6 маршрутизацию. Сделать это можно следующей командой:

RTR1(config-subif)#ipv6 unicast-routing

Без этой команды оборудование выполняет роль хоста. Другими словами, благодаря вышеупомянутой команде, появляется возможность использовать дополнительные функции ipv6, в том числе выдавать ipv6-адреса, настраивать маршрутизацию и прочее.

b. На виртуальных интерфейсах в ВЛВС 100 (MNG) на коммутаторах SW1, SW2, SW3 включите режим автоконфигурации IPv6

Из топологии L3 видно, что коммутаторы подключены к сети VLAN 100. Это значит, что на коммутаторах необходимо создать виртуальные интерфесы, а уже затем назначить там получение ipv6-адресов по умолчанию. Первоначальная настройка была сделана именно для того, чтобы коммутаторы смогли получить от RTR1 адреса по умолчанию. Выполнить это задание можно следующим перечнем команд, подходящих для всех трех коммутаторов:

// Создание виртуального интерфейса

SW1(config)#interface vlan 100

SW1(config-if)#ipv6 enable

// Получение ipv6 адреса автоматически

SW1(config-if)#ipv6 address autoconfig

SW1(config-if)#exit

Проверить можно все той же командой show ipv6 interface brief:

SW1#show ipv6 interface brief

...

Vlan100 [up/up]

FE80::A8BB:CCFF:FE80:C000 // link-local адрес

2001:100::A8BB:CCFF:FE80:C000 // полученный IPv6-адрес

Кроме link-local адреса появился ipv6-адрес, полученный от RTR1. Данное задание успешно выполнено, а на остальных коммутаторах необходимо написать те же самые команды.

с. На ВСЕХ устройствах (кроме PC1 и WEB) вручную назначьте link-local адреса

Тридцатизначные ipv6-адреса не доставляют удовольствия администраторам, поэтому есть возможность изменить вручную link-local, сократив его длину до минимального значения. В заданиях ничего не сказано о том, какие именно выбирать адреса, поэтому здесь предоставляется свободный выбор.

Например, на коммутаторе SW1 необходимо задать link-local адрес fe80::10. Сделать это можно следующей командой из режима конфигурирования выбранного интерфейса:

// Вход в виртуальный интерфейс vlan 100

SW1(config)#interface vlan 100

// Ручная установка link-local адреса

SW1(config-if)#ipv6 address fe80::10 link-local

SW1(config-if)#exit

Теперь адресация выглядить намного привлекательнее:

SW1#show ipv6 interface brief

...

Vlan100 [up/up]

FE80::10 //link-local адреc

2001:100::10 //IPv6-адрес

Кроме link-local адреса поменялся и полученный IPv6-адрес, так как адрес выдается на основе link-local адреса.

На коммутаторе SW1 необходимо было задать только на одном интерфейсе link-local адрес. С маршрутизатором RTR1, нужно произвести больше настроек — необходимо задать link-local на двух подынтерфейсах, на loopback’е, а в последующих настройках ещё появится интефейс tunnel 100.

Чтобы избежать лишнего написания команд, можно задать один и тот же link-local адрес на всех интерфейсах сразу. Сделать это можно с помощью ключевого слова range с последующим перечислением всех интерфейсов:

// Переход к настройке нескольких интерфейсов

RTR1(config)#interface range gigabitEthernet 0/1.100, gigabitEthernet 0/1.300, loopback 100

// Ручная установка link-local адреса

RTR1(config-if)#ipv6 address fe80::1 link-local

RTR1(config-if)#exit

При проверке интерфейсов можно будет увидеть, что на всех выбранных интерфейсах были изменены link-local адреса:

RTR1#show ipv6 interface brief

gigabitEthernet 0/1.100 [up/up]

FE80::1

2001:100::1

gigabitEthernet 0/1.300 [up/up]

FE80::1

2001:300::2

Loopback100 [up/up]

FE80::1

2001:A:B::1

Все остальные устройства настраиваются аналогичным способом

d. На ВСЕХ коммутаторах отключите ВСЕ неиспользуемые в задании порты и переведите в VLAN 99

Основная идея заключается в том же способе выбора нескольких интерфейсов для конфигурирования с помощью команды range, а уже затем следует писать команды перевода в нужный vlan и последующего выключения интерфейсов. Например, у коммутатора SW1, согласно топологии L1, будут выключены порты f0/3-4, f0/7-8, f0/11-24 и g0/2. Для этого примера настройка будет следующая:

// Выбор всех неиспользуемых портов

SW1(config)#interface range fastEthernet 0/3-4, fastEthernet 0/7-8, fastEthernet 0/11-24, gigabitEthernet 0/2

// Установка режима access на интерфейсах

SW1(config-if-range)#switchport mode access

// Перевод в VLAN 99 интерфейсов

SW1(config-if-range)#switchport access vlan 99

// Выключение интерфейсов

SW1(config-if-range)#shutdown

SW1(config-if-range)#exit

Проверяя настройки уже известной командой, стоит обратить внимание, что у всех неиспользуемых портов должен быть статус administratively down, оповещающий о том, что порт выключен:

SW1#show ip interface brief

Interface IP-Address OK? Method Status Protocol

...

fastEthernet 0/3 unassigned YES unset administratively down down

Чтобы посмотреть, в каком vlan’е находится порт можно использовать другую команду:

SW1#show ip vlan

...

99 VLAN0099 active Fa0/3, Fa0/4, Fa0/7, Fa0/8

Fa0/11, Fa0/12, Fa0/13, Fa0/14

Fa0/15, Fa0/16, Fa0/17, Fa0/18

Fa0/19, Fa0/20, Fa0/21, Fa0/22

Fa0/23, Fa0/24, Gig0/2

...

Здесь должны быть все неиспользуемые интерфейсы. Стоит отметить, что перевести интерфейсы в vlan не удастся, если такой vlan не создан. Именно для этого в первоначальной настройке создавались все необходимые для работы vlan’ы.

e. На коммутаторе SW1 включите блокировку на 1 минуту в случае двукратного неправильного ввода пароля в течение 30 секунд

Сделать это можно следующей командой:

// Блокировка на 60с; Попытки: 2; В течение: 30с

SW1#login block-for 60 attempts 2 within 30

Также можно проверить эти настройки следующим образом:

SW1#show login

...

If more than 2 login failures occur in 30 seconds or less,

logins will be disabled for 60 seconds.

...

Где доходчиво объяснено, что после двух неудачных попыток в течение 30 или менее секунд, возможность входа будет заблокирована на 60 секунд.

2. Все устройства должны быть доступны для управления по протоколу SSH версии 2

Чтобы устройства были доступны по SSH версии 2, необходимо предварительно настроить оборудование, поэтому в целях информативности сначала будет настраиваться оборудование с заводскими настройками.

Изменить версию прокола можно следующим образом:

// Установить версию SSH версии 2

Router(config)#ip ssh version 2

Please create RSA keys (of at least 768 bits size) to enable SSH v2.

Router(config)#

Система просит создать RSA ключи для работоспособности SSH версии 2. Следуя совету умной системы, создать ключи RSA можно следующей командой:

// Создание RSA ключей

Router(config)#crypto key generate rsa

% Please define a hostname other than Router.

Router(config)#

Система не позволяет выполнить команду по причине того, что не изменен hostname. После изменения hostname нужно написать команду генерации ключей ещё раз:

Router(config)#hostname R1

R1(config)#crypto key generate rsa

% Please define a domain-name first.

R1(config)#

Теперь система не позволяет создать ключи RSA, по причине отсутсвия доменного имени. И уже после установки доменного имени появится возможность создать ключи RSA. Длина ключей RSA должна быть не менее 768 бит для работоспособности SSH версии 2:

R1(config)#ip domain-name wsrvuz19.ru

R1(config)#crypto key generate rsa

How many bits in the modulus [512]: 1024

% Generating 1024 bit RSA keys, keys will be non-exportable...[OK]

В итоге получается, что для работоспособности SSHv2 необходимо:

- Изменить hostname;

- Изменить доменное имя;

- Сгенерировать ключи RSA.

В прошлой статье была приведена настройка изменения hostname и доменного имени на всех устройстах, поэтому, продолжая настройку текущих устройств, необходимо только сгенерировать ключи RSA:

RTR1(config)#crypto key generate rsa

How many bits in the modulus [512]: 1024

% Generating 1024 bit RSA keys, keys will be non-exportable...[OK]

SSH версии 2 активен, но устройста ещё не настроены полностью. Заключительным этапом будет настройка виртуальных консолей:

// Переход к настройке виртуальных консолей

R1(config)#line vty 0 4

// Разрешение удаленного подключения только по протоколу SSH

RTR1(config-line)#transport input ssh

RTR1(config-line)#exit

В прошлой статье была настроена модель ААА, где на виртуальных консолях была задана аутентификация с использованием локальной базы данных, и пользователь после аутентификации должен был попадать сразу в привилегированный режим. Самая простая проверка работоспособности SSH — попытка подключиться на свое же оборудование. На RTR1 есть loopback c ip-адресом 1.1.1.1, можно попробовать подключиться по этому адресу:

//Подключение по ssh

RTR1(config)#do ssh -l wsrvuz19 1.1.1.1

Password:

RTR1#

После ключа -l вводится логин существующего пользователя, а затем пароль. После аутентификации происходит переход сразу в привилегированный режим, а это значит, что SSH настроен корректно.

- Директор — 8 (81853) 420-68. Приёмная комиссия — 8 (81853) 407-69

- nmsgc@yandex.ru

- Пн-Чт с 9:00 до 17:00 ч. Пт с 9:00 до 15:30 ч.

ГБПОУ НАО «Нарьян-Марский

социально-гуманитарный колледж

имени И.П. Выучейского»

Пятница, 10 Марта 2023

-

Карта сайта

НОВОСТИ

АБИТУРИЕНТАМ

МУЗЕЙ

- О МУЗЕЕ

- ПАМЯТНЫЕ ДАТЫ

- НМСГК — 85

- К 90-ЛЕТИЮ СИСТЕМЫ ОБРАЗОВАНИЯ НАО

МЕДИАТЕКА

- Видео

ГОСТЕВАЯ

ОЧНОЕ ОТДЕЛЕНИЕ

СВЕДЕНИЯ ОБ ОБРАЗОВАТЕЛЬНОЙ ОРГАНИЗАЦИИ

- ОСНОВНЫЕ СВЕДЕНИЯ

- СТРУКТУРА И ОРГАНЫ УПРАВЛЕНИЯ ОО

- ДОКУМЕНТЫ

- ОБРАЗОВАНИЕ

- ОЧНОЕ ОТДЕЛЕНИЕ

- ЗАОЧНОЕ ОТДЕЛЕНИЕ

- ОБРАЗОВАТЕЛЬНЫЕ СТАНДАРТЫ

- РУКОВОДСТВО. ПЕДАГОГИЧЕСКИЙ СОСТАВ

- БИБЛИОТЕКА

- СОЦИАЛЬНО-ПСИХОЛОГИЧЕСКОЕ ТЕСТИРОВАНИЕ

- КОНСУЛЬТАЦИОННЫЙ ЦЕНТР «Поддержка семей, имеющих детей»

- МАТЕРИАЛЬНО-ТЕХНИЧЕСКОЕ ОБЕСПЕЧЕНИЕ И ОСНАЩЕННОСТЬ ОБРАЗОВАТЕЛЬНОГО ПРОЦЕССА

- СТИПЕНДИИ И ИНЫЕ ВИДЫ МАТЕРИАЛЬНОЙ ПОДДЕРЖКИ

- ПЛАТНЫЕ ОБРАЗОВАТЕЛЬНЫЕ УСЛУГИ

- ФИНАНСОВО-ХОЗЯЙСТВЕННАЯ ДЕЯТЕЛЬНОСТЬ

- ИНФОРМАЦИЯ О ЗАКАЗАХ И ЗАКУПКАХ УЧРЕЖДЕНИЯ

- ВАКАНТНЫЕ МЕСТА ДЛЯ ПРИЕМА (ПЕРЕВОДА)

- ДОСТУПНАЯ СРЕДА

- СОВРЕМЕННЫЕ МАСТЕРСКИЕ

- ЮБИЛЕЙ КОЛЛЕДЖА 90 ЛЕТ

- МЕЖДУНАРОДНОЕ СОТРУДНИЧЕСТВО

- НЕЗАВИСИМАЯ ОЦЕНКА КАЧЕСТВА ОБРАЗОВАНИЯ (НОКО)

- Наставничество

Баннеры

-

Демонстрационный экзамен по стандартам Ворлдскиллс Россия -

11 мая 2022

-

Просмотров: 344

Документы по организации Демонстрационного экзамена по компетенции «Сетевое и системное администрирование» 2022 год

► Аттестат ЦПДЭ Сетевое и системное администрирование

► Положение о проведении в 2021-2022 учебном году демонстрационного экзамена по компетенции Сетевое и системное администрирование в рамках ГИА на основе стандартов WorldSkills

► ИЛ форма 1

► ИЛ форма 2

► SMP план

► Инструкция по охране труда и технике безопасности для проведения Демонстрационного экзамена по стандартам Ворлдскиллс Россия

► КОС ДЭ Сетевое и системное администрирование все КОД

► План застройки

Войти

ОБРАТНАЯ СВЯЗЬ

- Политика обработки персональных данных

- Задать вопрос

СТУДЕНТАМ

- АКТУАЛЬНОЕ РАСПИСАНИЕ ЗАНЯТИЙ

- ДИСТАНЦИОННОЕ ОБУЧЕНИЕ

- ДЕТСКИЙ ТЕЛЕФОН ДОВЕРИЯ

- ФИЗИЧЕСКАЯ КУЛЬТУРА

- ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ

- СЛУЖБА ПРИМИРЕНИЯ

ВОСПИТАТЕЛЬНАЯ РАБОТА

- Положения

- Планы

- Классное руководство

- Методические материалы

- Спортивная жизнь

- Программы воспитания

ОБРАЗОВАТЕЛЬНЫЕ РЕСУРСЫ

-

Министерство образования и науки РФ

-

Федеральный список экстремистских материалов

-

Что нужно знать о коррупции

-

Naryan-Mar Social Humanitarian College

-

Социальная сеть работников образования

-

Помощь выпускникам в поисках работы

-

Преподаватель естественнонаучных дисциплин

-

Преподаватель дисциплин по информатике

-

Преподаватель по иностранному языку

-

Группа в вконтакте СК «Медведи Арктики»

-

«Мой выбор» — Клуб молодого избирателя НМСГК

-

Клуб «Экос» — Эколого-краевеческий клуб НМСГК

-

Клуб «CASH.» — клуб финансовой грамотности

-

Клуб виртуальной реальности

ПРАКТИКА

- Нормативная база

- Организация практики

- Сотрудничество с социальными партнерами

БЦСТВ

- Базовый центр содействия трудоустройству выпускников НАО

ЦСТВ

- Центр содействия трудоустройству выпускников

Есть вопрос?

Напишите нам

-

Вы здесь:

- Главная

- ОБРАЗОВАНИЕ

- ОЧНОЕ ОТДЕЛЕНИЕ

- Демонстрационный экзамен по стандартам Ворлдскиллс Россия

- Документы по организации Демонстрационного экзамена по компетенции «Сетевое и системное администрирование» 2022 год

©2023 ГБПОУ НАО «Нарьян-Марский социально-гуманитарный колледж имени И.П. Выучейского» . Все права защищены.